近日,主机托管圈内极不平静。继CloudCone等知名服务商之后,HostSlick正式被证实成为针对Virtualizor管理面板漏洞攻击的最新受害者。目前,多名用户反映其VPS的VNC控制台出现了醒目的勒索信息,预示着这场针对虚拟化基础设施的攻击正在进一步扩大。

攻击详情:熟悉的勒索印记

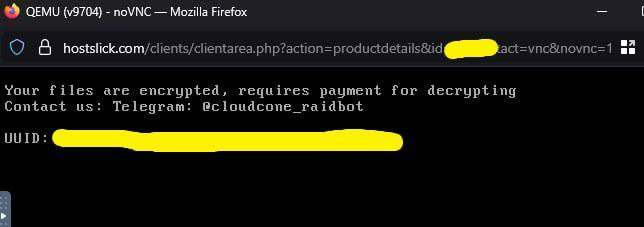

根据LowEndTalk社区的最新报告,HostSlick的受灾情况与此前几起安全事件高度吻合。用户在通过VNC连接服务器时,看到的不再是熟悉的操作系统登录界面,而是如下信息:

“Your files are encrypted, requires payment for decrypting. Contact us: Telegram: @cloudcone_raidbot”

由于该勒索信息使用了与Cloudcone泄露事件中完全相同的Telegram联系人(@cloudcone_raidbot),这有力地证明了攻击者正在利用同一套针对Virtualizor基础设施的漏洞进行“地毯式”横向渗透。

受灾范围正在扩大

目前的证据链指向了Virtualizor——一款被全球数千家VPS提供商广泛使用的管理面板。除了HostSlick,近期确认或疑似受影响的服务商还包括:

-

CloudCone

高风险预警名单:

如果您在以下同样依赖Virtualizor架构的服务商处运行业务,请务必保持高度警惕:

为什么这次攻击如此致命?

通常的黑客攻击可能仅限于单个虚拟机(VM),但这次攻击似乎直击Virtualizor管理面板或其API接口。这意味着:

-

母机权限沦陷:攻击者可能获得了对母服务器(Host Node)的控制权。

-

数据批量加密:攻击者可以直接通过宿主机对下属的所有VPS镜像进行加密,导致用户无法通过常规方式导出数据。

-

内网横向移动:在同一内网环境下的其他服务器也面临极高的被渗透风险。

紧急应对指南:您现在该做什么?

如果您是受影响服务商的用户,请立即采取以下行动:

-

立即异地备份:不要将备份仅保存在当前服务商的快照中。立即通过FTP/Rsync将核心数据下载到本地或其他服务商(如AWS S3, Google Drive)。

-

检查VNC控制台:登录您的会员中心,打开VNC观察是否已经出现勒索字样。

-

重置敏感凭据:一旦确认环境安全,立即更换所有的SSH密钥、数据库密码及API令牌。

-

关注服务商公告:监控HostSlick或相关服务商的官方Twitter、邮件及Status页面,了解补丁更新进度。

总结

虚拟化软件的漏洞往往具有灾难性的后果。对于用户而言,“不要把所有鸡蛋放在一个篮子里”不再是老生常谈,而是生存法则。无论服务商如何承诺其基础设施的安全,保持离线、异地、多版本的备份计划始终是应对勒索软件的终极防线。

本文对应YouTube视频: